Information

Frage

Malware-Angriffe sind mittlerweile an der Tagesordnung, doch aufgrund der Anpassungsfähigkeit der Bedrohungen und der rasanten Verbreitung neuer Angriffsmethoden stellen sie weiterhin ein großes Problem dar.

Laut Gartner werden bis 2025 weltweit 45 % der Unternehmen von Softwareangriffen betroffen sein – ein Anstieg um sage und schreibe 300 % seit 2021.

Antwort

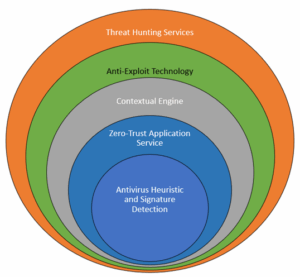

Alle WatchGuard Endpoint Security-Produkte verfügen über ein mehrschichtiges Erkennungsmodell, das Endpunkte vor allen Arten von Angriffen schützt.

Mehrschichtiges Erkennungsmodell

Endpoint Security nutzt ein Schutzmodell, das auf folgenden Technologieebenen basiert:

- Antivirensignaturdateien und heuristische Scanner

- Zero-Trust-Anwendungsdienst

- Kontextbezogene Erkennung

- Anti-Exploit-Technologie

- Threat-Hunting-Dienste

Ebene 1: Heuristische und signaturbasierte Erkennung

Die erste Verteidigungsebene besteht aus traditionellen bzw. statischen Technologien. Die Antiviren-Engine nutzt Informationen aus der Signaturdatei sowie aus der Collective Intelligence (Cloud), um beim Empfang eines Dokuments oder beim Zugriff auf eine kompromittierte Website und beim Herunterladen von schädlichem JavaScript die entsprechende Analyse durchzuführen. Werden die Dateien von der traditionellen Technologie nicht als schädlich erkannt, greift die nächste Schutzebene.

Hinweis: Collective Intelligence umfasst den Informationsaustausch über Schwachstellen, Bedrohungen und Gegenmaßnahmen zwischen verschiedenen Akteuren im Bereich Cybersicherheit.

Ebene 2: Zero-Trust-Anwendungsdienst

Diese Schutzebene beinhaltet den Zero-Trust-Anwendungsdienst. Im Sperrmodus stellt dieser sicher, dass nur vom WatchGuard-Sicherheitsteam als vertrauenswürdig eingestufte Portable Executable-Dateien (PEG-Dateien) ausgeführt werden dürfen.

Ebene 3: Kontextbasierte Engine

Diese Ebene enthält dynamische Erkennungstechnologien (d. h. Technologien, die bei der Ausführung eines Elements aktiviert werden). Die Erkennungsmethode berücksichtigt dabei den Ausführungskontext (kontextbasierte Technologien) oder den Ursprung (Härtungsregeln).

Ebene 4: Anti-Exploit-Technologie

Anti-Exploit-Technologien verhindern die Manipulation legitimer Prozesse im Speicher und somit die Ausnutzung von Schwachstellen, die den Endpunkt gefährden könnten.

Ebene 5: Threat Hunting Service

Der Threat Hunting Service sucht proaktiv nach Cyberbedrohungen, die unentdeckt im Unternehmensnetzwerk lauern könnten. Dieser Service durchsucht Ihr Netzwerk gründlich, um Angreifer aufzuspüren, die herkömmliche Sicherheitsmaßnahmen umgehen konnten.

Weitere Informationen

Besuchen Sie den Cybersecurity Hub, um mehr über die Cybersicherheitstools und -ressourcen von WatchGuard zu erfahren, die Ihnen helfen, stets informiert, wachsam und digitalen Angreifern einen Schritt voraus zu sein.